世界的にWeb上でのセキュリティ対策として、サイバー脅威インテリジェンス(CTI:Cyber Threat Intelligence)が注目されています。Web業界においてCTIは、「掴みどころのない概念」といった曖昧な説明がなされています。これを具体的に分かりやすく説明すると、サイバーセキュリティの専門家が悪意のある第3者による攻撃に関して整理と分析を行い、その情報から導き出した根拠に基づくことを意味します。

近年、悪意のある第3者によるサイバー攻撃が急増していることもあり、CTIを提供するサービスが注目されています。本記事では、そんなCTI(サイバー脅威インテリジェンス)の重要性について解説しています。なお、CTIの市場規模やメリットについて知りたい方は、こちらの記事をご覧ください。

⇒

【注目】次世代のセキュリティ戦略とは?脅威インテリジェンスについて解説!

CTI(Cyber Threat Intelligence)の重要性とは?

近年、CTIが注目されている理由は、悪意のある第3者による脅威から自社を守るためには、サイバー攻撃を仕掛けてくる敵についてよく知ることが不可欠なためです。悪意のある第3者は、同じ手口でサイバー攻撃を続けて行うことはありません。次々と新しい脆弱性を見つけ、そこを狙った新しい攻撃の手段を考えて悪用しています。そうした背景のなかで、最強の防御を実現するには、新しい脅威に関する最新の情報を入手し、敵を詳細に知ることが重要です。

CTIは、サイバーセキュリティの専門家たちが収集した、悪意のある第3者の新しい攻撃に関する情報を整理・分析し、精査して根拠に基づいた情報を取り扱う概念です。その情報の提供を受け、そこから学習して対策を行えば、常に最強の防御で悪意のある第3者によるサイバー攻撃から自社を守ることが可能となるでしょう。

そして、敵とそのサイバー攻撃に対する防御方法が明確になることで、企業全体で攻撃者に関する理解が深いものになります。Webセキュリティ対策にあまり費用がかけられない中小企業だと、未知の物事には備えが疎かになりやすいです。それが、CTIによって未知の物事が明らかになることで、企業全体でのWebセキュリティへの意思決定を可能にすることができるでしょう。また、すでに費用をかけて対策を行っている大企業も、CTIを活用することで必要のないWebセキュリティ対策の仕分けができるため、コスト軽減できることもメリットといえます。

CTI(Cyber Threat Intelligence)の種類を3つのポイントで解説!

CTIサービスで提供されている情報には、下記の内容が含まれます。

- 悪意のある第3者のサイバー攻撃のメカニズムの情報

- 攻撃の識別方法に関する情報

- 攻撃によって影響を受ける可能性があること

- 情報の整理・分析で導き出し攻撃に対する防御の方法

ただし、悪意のある第3者によるサイバー攻撃にさまざまな種類があるように、CTIにもいくつかの種類が存在します。そして、一般的にCTIには、下表の種類が挙げられます。

| CTIの種類 |

概要 |

| 戦略的インテリジェンス |

脅威をコンテキストの中で捉える概要レベルの情報 |

| 戦術的インテリジェンス |

脅威がどのように実行され、どのように防御できるかに関する詳細情報 |

| 運用インテリジェンス |

IT部門が積極的脅威管理の一環として、特定の攻撃に対する対策の実施に利用できる情報 |

| 技術的インテリジェンス |

サイバー攻撃が行われている具体的な痕跡情報 |

なかでも、「戦略的インテリジェンス」「戦術的インテリジェンス」「運用インテリジェンス」は、悪意のある第3者による攻撃からのWebセキュリティ対策でそれぞれ異なる役割があるためすべて収集することが重要です。この3つについて、さらに掘り下げてみていきましょう。

戦略的インテリジェンス

上表で戦略的インテリジェンスとは脅威をコンテキストの中で捉える概要レベルの情報と解説しました。さらに掘り下げて解説すると、戦略的インテリジェンスは、悪意のある第3者が特定企業や業界に対してどういった活動を誰に行っているのかという情報です。

提供を受けることによって、悪意のある第3者の活動の背景や動機、どんな手法で攻撃を行っているかといった、戦術・テクニック・手順が明らかにできます。企業の意思決定者は、この情報を活用することで、Webセキュリティ戦略の策定や見直しが可能となるでしょう。

戦術的インテリジェンス

戦略が企業・組織全体がどう進んだらよいかを示す方向性であるのに対し、戦術とは、その戦略を達成するための具体的な手段を示す方向性を意味します。つまり、戦術的インテリジェンスとは、悪意のある第3者によるサイバー攻撃の経路や攻撃者が使用しているツールやインフラストラクチャ、標的先といった情報のことを意味します。

一般的には、企業の意思決定者や上層部ではなく、技術的詳細を理解しているセキュリティ担当者がこの情報を主に取り扱います。担当者がこの情報を活用することで、セキュリティの制御や防御態勢の管理について、情報に基づいた意思決定が行えるようになります。自社が標的になる可能性の高さを、Webセキュリティ対策チーム全体や企業の意思決定者に理解してもらうのに役立ちます。

運用インテリジェンス

悪意のある第3者の攻撃意図や性質、タイミングなどに関する情報が運用インテリジェンスです。この情報を活用することで、いつまでに、どんな対策をしておく必要があるかが明確になります。こうした情報は、本来は攻撃者しか知らない情報ですが、実際に攻撃者から直接収集することは困難を極めます。そのため、サイバーセキュリティの専門家が、過去の事例や動向を分析・研究して、次の動きや攻撃手法を予想しなければなりません。

CTI(Cyber Threat Intelligence)のライフサイクルを6ステップで紹介!

CTIの収集と管理のライフサイクルを自動化することで、脅威の検知速度がより向上できます。

IT分野におけるライフサイクル(ITライフサイクル)とは、一般的に保守や運用・サポートなどのシステムを運用するための一連の過程を意味します。そんなCTIのライフサイクルは、下記の6ステップに分類されます。それぞれのライフサイクルについて詳しく解説していきます。

要件→収集→処理→分析→配布→フィードバック

ステップ①|要件

CTIにおける「要件」では、脅威インテリジェンスの運用サイクルにロードマップを定めるために、下記の内容を具体的に特定する準備を始めます。

- 攻撃者は誰か?

- 攻撃の動機は?

- どこを攻撃の対象領域としているのか?

- 攻撃に対しての最適な防御手段は何か?

- 取るべき具体的な行動は?

このように、これから行うWebセキュリティ対策の方向性を定めるための情報を収集する準備に取り掛かります。

ステップ②|収集

CTIにおける「収集」は、要件で定めた方向性に沿って運用を開始する準備を始めるステップです。攻撃者の特定や対象領域、それに適したWebセキュリティ対策の具体的な方法を定めるための情報を収集します。このステップで成功するには、すでにこれから行うWebセキュリティ対策について、CTIの概念を踏まえた分析が済んでいることが前提ポイントです

ステップ③|処理

CTIにおける「処理」は、収集したWebセキュリティ対策に必要な情報を分析する前の段階です。収集した情報を脅威インテリジェンスを取り扱う専用のツールなどを用いて、分析に適したフォーマットに処理することでより明確な分析が可能となります。また、このステップで情報の信頼性についての評価を行い、情報の確かさを明確にすることで本当に確かな情報だけを分析が可能となるでしょう。

ステップ④|分析

CTIにおける「分析」では、処理ステップで決定したツールや方法などを駆使し、具体的かつ正確に分析を行います。数あるサイバー攻撃の特性や傾向などは、これまでのステップで蓄積された情報から分析可能です。また、専門的な知見を持った方々や担当者による情報の付加による根拠付けも実施されます。

ステップ⑤|配布

CTIにおける「配布」は、分析結果を分かりやすく、そして担当ごとに適したフォーマットに変換して配布するステップです。提言は複雑な専門用語はあまり使わず、誰もが分かりやすく簡潔にまとめるのがよいでしょう。また自社内だけでなく、関係のある他社にも配布し、CTIを共有し共同でのWebセキュリティ対策に役立てます。

ステップ⑥|フィードバック

CTIにおける「フィードバック」では、最新のCTIと既存の仕組みを比べ、今後の運用に切り替えや調整が必要かどうかについて判断します。万が一に備え、必要がなくてもCTIは常に最新化しておくべきです。また、最新のCTIの利用結果から、各作業の見直し・検討も行います。

まとめ

今回は、CTI(Cyber Threat Intelligence)の重要性について解説してきました。悪意のある第3者から自社を守るために、なぜCTIが重要となるのかご理解いただけたことでしょう。CTIがサイバー攻撃対策のために重要であることが広く知られるようになったことで、CTIの提供を行っているサービスは年々増加傾向にあります。しかし、自社に合ったサービスや最適な製品を選定することは容易ではありません。

CTIにもさまざまな種類が存在するように、サービスごとに提供されるCTIも異なります。そのため、自社に本当に必要なCTIを提供しているサービスを選ぶことは重要です。

数多く存在するCTIに関するサービスのなかでも、弊社おすすめのサービスは

こちらです。

Cloudbric Labsは世界中から収集したWeb脆弱性やリスク情報を当社セキュリティ専門家が分析し、その結果をまとめて提供するプラットフォームです。このプラットフォームはCybersecurity Insidersが主催する2018 Cybersecurity Excellence Awardsで「今年のサイバーセキュリティプロジェクトのアジア・パシフィック部門(Cybersecurity Project of the Year-Asia/Pacific)」を受賞するなど、世界からも注目されています。

Cloudbric Labsは次の3つのサービスを現在無料で提供しております。ぜひ、ご覧ください。

1.Threat DB:Cloudbric WAF+から収集したサイバー脅威に対するデータベース。フィッシングURL、ブラックIPなど、1万件を超える脅威データを保有、Web脅威データの照会、情報提供、API利用が可能。

https://labs.cloudbric.com/threatdb

2.WAFER:OWASP・Exploit DBパターン及びクラウドブリック・ラボのリサーチチームによって厳選された攻撃パターンを使用し、現在利用中のWAFのセキュリティ性能を評価できるツール。

https://labs.cloudbric.com/wafer

3.Threat Index:CVE、Exploit DBなどの脆弱性情報提供サイトから取りまとめた様々なWeb脆弱性を検索できるツール。

https://labs.cloudbric.com/threatindex

...

オンラインに構築された、多数のユーザが気持ちの赴くままに情報を流したり情報を得たりできる3次元コンピュータグラフィックスの仮想的な空間。多くの人たちは世界中から各人各様のアバターで参加し、それをもうひとつの「現実」としてこれまでにない日々を過ごす、そんな仮想空間のアイデアは、これまで様々な空想的な世界を科学的仮想に基づいて描かれた作品だけでなく現実のサービスとしても提供されてきました。そして以前と同様に、こうした仮想空間へ皆の関心が最近高まっており、もっとも重要な意味をもつ言葉として「メタバース」が挙げられています。今回は様々なメタバース活用事例、そしてセキュリティ対策について2回に分けて解説したいと思います。

オンラインに構築された、多数のユーザが気持ちの赴くままに情報を流したり情報を得たりできる3次元コンピュータグラフィックスの仮想的な空間。多くの人たちは世界中から各人各様のアバターで参加し、それをもうひとつの「現実」としてこれまでにない日々を過ごす、そんな仮想空間のアイデアは、これまで様々な空想的な世界を科学的仮想に基づいて描かれた作品だけでなく現実のサービスとしても提供されてきました。そして以前と同様に、こうした仮想空間へ皆の関心が最近高まっており、もっとも重要な意味をもつ言葉として「メタバース」が挙げられています。今回は様々なメタバース活用事例、そしてセキュリティ対策について2回に分けて解説したいと思います。

Web脆弱性を突いた攻撃から、Webアプリケーションを守るセキュリティ対策として多くの企業で導入されているWAF(Web Application Firewall)」。企業のクラウド活用が加速している中、悪意のある第3者は次々に新たな手口を考案しており、サイバー攻撃の手法はますます巧妙化・多角化しています。従来のセキュリティ対策では守り切れないサイバー攻撃における新たな形のWebセキュリティ対策として、WAF、DDoS対策、ボット対策、APIセキュリティなどを組み合わせたクラウド型セキュリティサービス、「WAAP」という概念が登場しました。本記事では、WAFの進化型である「WAAP」について解説しています。

Web脆弱性を突いた攻撃から、Webアプリケーションを守るセキュリティ対策として多くの企業で導入されているWAF(Web Application Firewall)」。企業のクラウド活用が加速している中、悪意のある第3者は次々に新たな手口を考案しており、サイバー攻撃の手法はますます巧妙化・多角化しています。従来のセキュリティ対策では守り切れないサイバー攻撃における新たな形のWebセキュリティ対策として、WAF、DDoS対策、ボット対策、APIセキュリティなどを組み合わせたクラウド型セキュリティサービス、「WAAP」という概念が登場しました。本記事では、WAFの進化型である「WAAP」について解説しています。

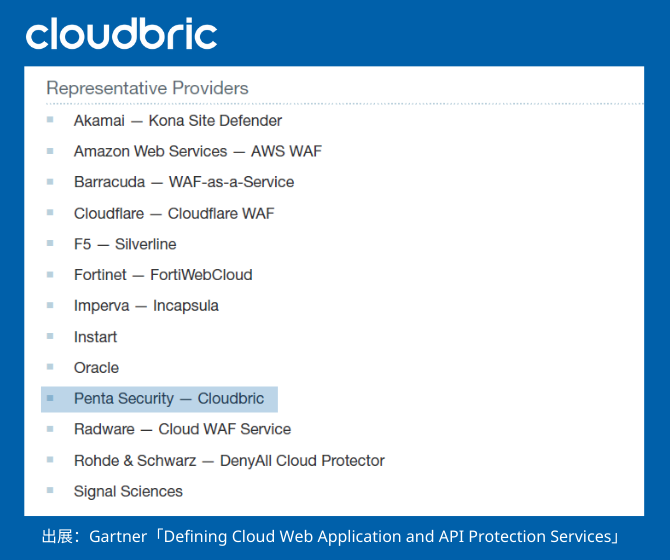

ガートナーは、 「Defining Cloud Web Application and API Protection Services」において、WAAPの定義、仕組み、特長などを解説しています。また、次のように代表プロバイダー も紹介してますので、是非参考にしてみてください。

今回、弊社の「Cloudbric WAF+」が、ガードナー社のRepresentative Providers(代表プロバイダー)に選定されました。Cloudbric WAF+は、1つのプラットフォームにて WAFサービスに加え、L3/L4/L7DDoS防御、SSL証明書、脅威IP遮断、悪性ボット遮断など、Webアプリケーションセキュリティに必要な機能を統合提供しております。APIセキュリティも提供しているため、あらゆる範囲からのサイバー攻撃に対し、強固なセキュリティでWebサイトを守ることが可能です。そして、高セキュリティでありながらリーズナブルに利用することができることから、日本国内だけでも6,550サイト以上の導入実績があります。

https://www.cloudbric.jp/cloudbric-waf/

Cloudbric WAF+へのお問い合わせは

ガートナーは、 「Defining Cloud Web Application and API Protection Services」において、WAAPの定義、仕組み、特長などを解説しています。また、次のように代表プロバイダー も紹介してますので、是非参考にしてみてください。

今回、弊社の「Cloudbric WAF+」が、ガードナー社のRepresentative Providers(代表プロバイダー)に選定されました。Cloudbric WAF+は、1つのプラットフォームにて WAFサービスに加え、L3/L4/L7DDoS防御、SSL証明書、脅威IP遮断、悪性ボット遮断など、Webアプリケーションセキュリティに必要な機能を統合提供しております。APIセキュリティも提供しているため、あらゆる範囲からのサイバー攻撃に対し、強固なセキュリティでWebサイトを守ることが可能です。そして、高セキュリティでありながらリーズナブルに利用することができることから、日本国内だけでも6,550サイト以上の導入実績があります。

https://www.cloudbric.jp/cloudbric-waf/

Cloudbric WAF+へのお問い合わせは-900x506.jpg)

.jpg) 今の時代、企業が抱えるセキュリティ課題として、人材の育成、製品導入など、時間とコストがかることが挙げられています。その対策として注目を集めているのが、コストを抑えながら導入の時間も短縮できるマネージド・セキュリティ・サービス(Managed Security Service:MSS)です。MSSは企業のセキュリティ対策をマネージド・セキュリティ・サービス・プロバイダー(Managed Security Service Provider:MSSP)に外部委託するサービスです。

MSSPは専門の技術者が24時間365日体制で監視・分析して「本当に危険なものだけ」を通知してくれます。導入を検討しているIT担当者の方向けにMSSの内容とメリットについて説明しますので、ぜひご活用ください。

今の時代、企業が抱えるセキュリティ課題として、人材の育成、製品導入など、時間とコストがかることが挙げられています。その対策として注目を集めているのが、コストを抑えながら導入の時間も短縮できるマネージド・セキュリティ・サービス(Managed Security Service:MSS)です。MSSは企業のセキュリティ対策をマネージド・セキュリティ・サービス・プロバイダー(Managed Security Service Provider:MSSP)に外部委託するサービスです。

MSSPは専門の技術者が24時間365日体制で監視・分析して「本当に危険なものだけ」を通知してくれます。導入を検討しているIT担当者の方向けにMSSの内容とメリットについて説明しますので、ぜひご活用ください。

引用:

引用: 引用:

引用:

世界的にWeb上でのセキュリティ対策として、サイバー脅威インテリジェンス(CTI:Cyber Threat Intelligence)が注目されています。Web業界においてCTIは、「掴みどころのない概念」といった曖昧な説明がなされています。これを具体的に分かりやすく説明すると、サイバーセキュリティの専門家が悪意のある第3者による攻撃に関して整理と分析を行い、その情報から導き出した根拠に基づくことを意味します。

近年、悪意のある第3者によるサイバー攻撃が急増していることもあり、CTIを提供するサービスが注目されています。本記事では、そんなCTI(サイバー脅威インテリジェンス)の重要性について解説しています。なお、CTIの市場規模やメリットについて知りたい方は、こちらの記事をご覧ください。

⇒

世界的にWeb上でのセキュリティ対策として、サイバー脅威インテリジェンス(CTI:Cyber Threat Intelligence)が注目されています。Web業界においてCTIは、「掴みどころのない概念」といった曖昧な説明がなされています。これを具体的に分かりやすく説明すると、サイバーセキュリティの専門家が悪意のある第3者による攻撃に関して整理と分析を行い、その情報から導き出した根拠に基づくことを意味します。

近年、悪意のある第3者によるサイバー攻撃が急増していることもあり、CTIを提供するサービスが注目されています。本記事では、そんなCTI(サイバー脅威インテリジェンス)の重要性について解説しています。なお、CTIの市場規模やメリットについて知りたい方は、こちらの記事をご覧ください。

⇒