先日、ペンタセキュリティシステムズ株式会社とデジタル・インフォメーション・テクノロジー株式会社(DIT社)は、「パブリッククラウド、セキュリティの必然性と戦略 」をテーマに共同セミナーを行いました。

パブリッククラウド活用時、最も注目すべきポイントであるセキュリティの必然性と戦略、企業側のマインドセットについて分かりやすく解説していますので、時間があれば、是非チェックしてみてください。

それでは、セミナーの内容を簡単にまとめてお届けしたいと思います。

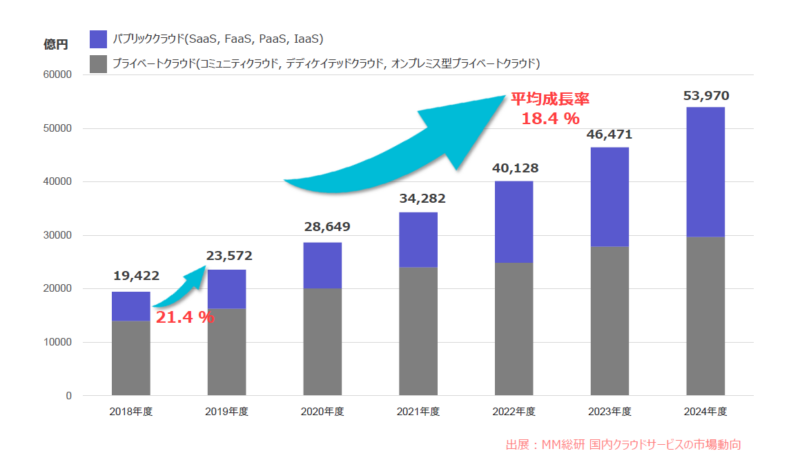

企業のDX進展などに伴い、日本国内のパブリッククラウドサービス市場は高成長を続けています。

MM総研の調査によると、2024年までのクラウドサービス市場全体の年平均成長率は18.4%と高水準になる見通しとなっています。

オンプレミスからクラウドへの移行が進むにつれ、クラウド利用を前提としたシステム開発を進める環境が整い、結果としてクラウドシフトに弾みがつくと見られます。その中でも特に「パブリッククラウド」の場合は、今後も高い成長が続くと予測されます。

パブリッククラウド活用が急速に進んでいる今こそ、改めて、「セキュリティ」を考えてみる必要があります。

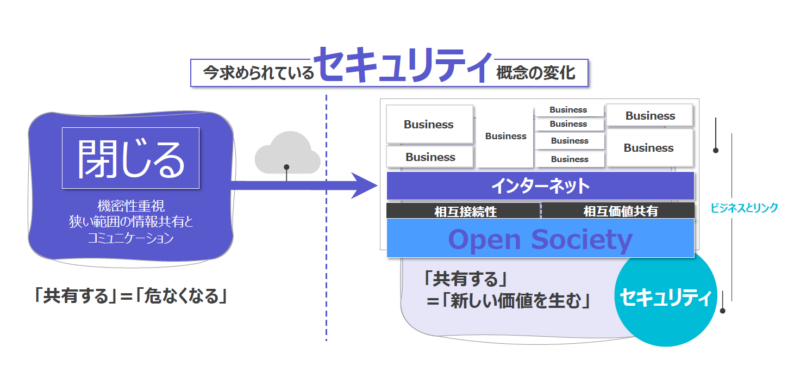

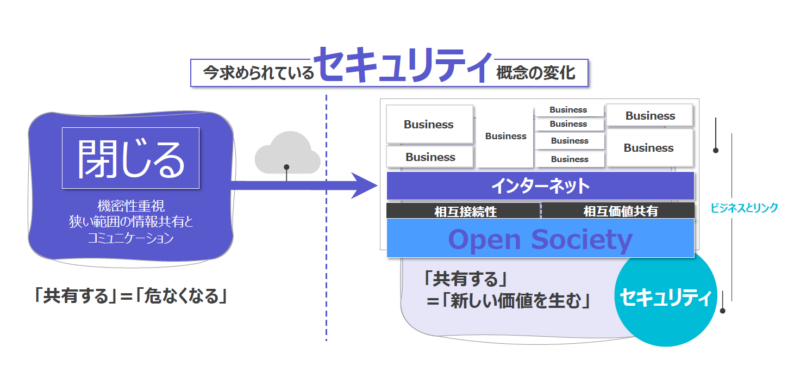

従来のオンプレミスでのセキュリティを考えてみると、比較的シンプルでした。「閉じる」、つまり機密性を重視し、情報共有が狭い範囲で行われるようにし、安全性を確保するという考え方であったと言えます。しかし、「オープンされている」、「共有されている」といったパブリッククラウド上では、従来の考え方のままでは問題発生は避けられません。パブリッククラウドといった時代の大きな流れに対して、企業側にも新たな心構えが求められます。

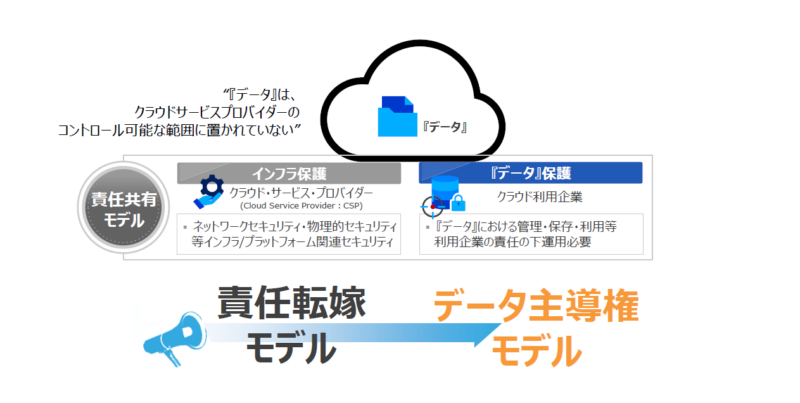

クラウドのセキュリティを考えるには、まずクラウドの特殊性を考慮しなければなりません。それは「データ」です。

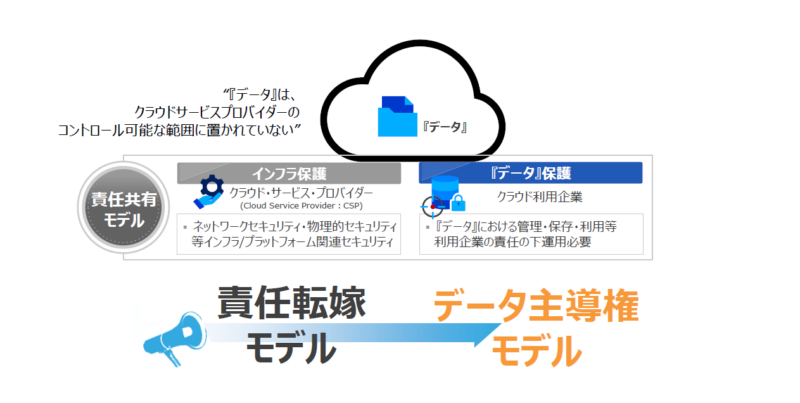

殆どのクラウドサービスでは「責任共有モデル」という考え方を提案しています。責任共有モデルに基づき、インフラとプラットフォームにおけるセキュリティは、CSP(クラウドサービスプロバイダー、Cloud Service Provider)の責任範囲で、データ保護に関しては利用者の責任範囲となっています。

ここで企業側は責任転嫁モデルと揶揄せずに、データを保護するセキュリティ対策を企業の方で考えて行くという「データ主導権モデル」として取り組んでいく必要があります。

そして、データの主導権を持つ企業自ら、「セキュリティ投資」という観点での対策を立てていく必要があります。企業イメージとお客様からの信頼もセキュリティ投資と直結しているだけあって、ビジネスを守る、事業継続性という考え方での取り組みが必要です。

他にも、パブリッククラウド上で選択できるセキュリティ・ソリューション形態や戦略などについて詳しく解説しておりますので、是非動画をチェックしていただければと思います。また第2弾では、パブリッククラウドを利用されている企業のセキュリティにおける悩みの解決策としての「DIT Security」について話します。こちらも是非チェックしてみてください。

https://youtu.be/gpER3_bE7Yk

セミナーの資料ダウンロード

[tek_button button_text="セミナー資料ダウンロード" button_link="url:%23popmake-31109|title:%e3%80%90%e3%82%bb%e3%83%9f%e3%83%8a%e8%b3%87%e6%96%99%e3%80%91%e3%83%91%e3%83%96%e3%83%aa%e3%83%83%e3%82%af%e3%82%af%e3%83%a9%e3%82%a6%e3%83%89%e3%80%81%e3%82%bb%e3%82%ad%e3%83%a5%e3%83%aa%e3%83%86||" button_position="button-center"]

...

この度、10月20日(水)~22日(金)に開催される『DMMオンライン展示会「業務改善DX EXPO ONLINE」』に出展いたします。

「DMMオンライン展示会」は2020年10月より新規事業として立ち上がったIT企業ならではのノウハウを活かしたオンラインイベント事業です。今回の展示会では、新型コロナウイルスの感染拡大の影響により、従来のやり方から変革が急務とされている業界に焦点をあて、新たな時代のビジネスの種を持ち帰っていただくことをコンセプトとして開催いたします。

当社は、 企業情報セキュリティにて必要とされているすべてのソリューションを統合された一つのプラットフォームで選択導入ができるクラウド型・セキュリティ・プラットフォーム・サービス「Cloudbric」をご紹介します。

参加登録いただいた方は、製品紹介の資料ダウンロードや、1:1個別マッチングが可能となりますので、皆様のご参加をお待ちしております。

「DMMオンライン展示会」開催概要

■日時:2021年10月20日(水)~22日(金)

■主 催:合同会社DMM.com

■公式Webサイト:

この度、10月20日(水)~22日(金)に開催される『DMMオンライン展示会「業務改善DX EXPO ONLINE」』に出展いたします。

「DMMオンライン展示会」は2020年10月より新規事業として立ち上がったIT企業ならではのノウハウを活かしたオンラインイベント事業です。今回の展示会では、新型コロナウイルスの感染拡大の影響により、従来のやり方から変革が急務とされている業界に焦点をあて、新たな時代のビジネスの種を持ち帰っていただくことをコンセプトとして開催いたします。

当社は、 企業情報セキュリティにて必要とされているすべてのソリューションを統合された一つのプラットフォームで選択導入ができるクラウド型・セキュリティ・プラットフォーム・サービス「Cloudbric」をご紹介します。

参加登録いただいた方は、製品紹介の資料ダウンロードや、1:1個別マッチングが可能となりますので、皆様のご参加をお待ちしております。

「DMMオンライン展示会」開催概要

■日時:2021年10月20日(水)~22日(金)

■主 催:合同会社DMM.com

■公式Webサイト: 企業のDX進展などに伴い、日本国内のパブリッククラウドサービス市場は高成長を続けています。

MM総研の調査によると、2024年までのクラウドサービス市場全体の年平均成長率は18.4%と高水準になる見通しとなっています。

オンプレミスからクラウドへの移行が進むにつれ、クラウド利用を前提としたシステム開発を進める環境が整い、結果としてクラウドシフトに弾みがつくと見られます。その中でも特に「パブリッククラウド」の場合は、今後も高い成長が続くと予測されます。

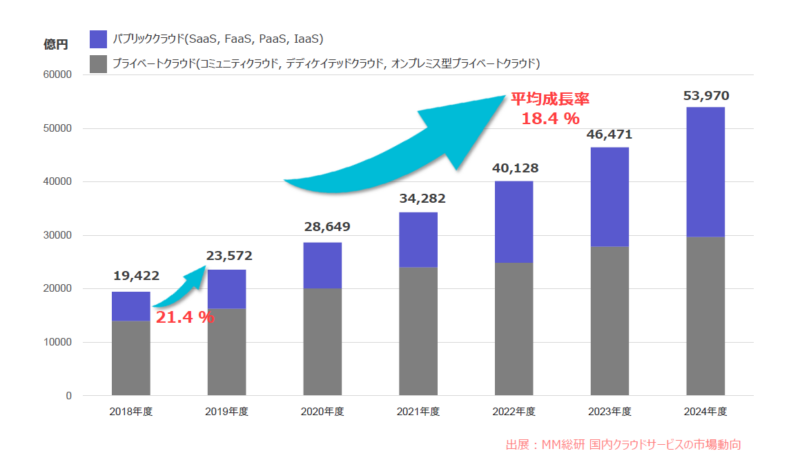

企業のDX進展などに伴い、日本国内のパブリッククラウドサービス市場は高成長を続けています。

MM総研の調査によると、2024年までのクラウドサービス市場全体の年平均成長率は18.4%と高水準になる見通しとなっています。

オンプレミスからクラウドへの移行が進むにつれ、クラウド利用を前提としたシステム開発を進める環境が整い、結果としてクラウドシフトに弾みがつくと見られます。その中でも特に「パブリッククラウド」の場合は、今後も高い成長が続くと予測されます。

パブリッククラウド活用が急速に進んでいる今こそ、改めて、「セキュリティ」を考えてみる必要があります。

従来のオンプレミスでのセキュリティを考えてみると、比較的シンプルでした。「閉じる」、つまり機密性を重視し、情報共有が狭い範囲で行われるようにし、安全性を確保するという考え方であったと言えます。しかし、「オープンされている」、「共有されている」といったパブリッククラウド上では、従来の考え方のままでは問題発生は避けられません。パブリッククラウドといった時代の大きな流れに対して、企業側にも新たな心構えが求められます。

パブリッククラウド活用が急速に進んでいる今こそ、改めて、「セキュリティ」を考えてみる必要があります。

従来のオンプレミスでのセキュリティを考えてみると、比較的シンプルでした。「閉じる」、つまり機密性を重視し、情報共有が狭い範囲で行われるようにし、安全性を確保するという考え方であったと言えます。しかし、「オープンされている」、「共有されている」といったパブリッククラウド上では、従来の考え方のままでは問題発生は避けられません。パブリッククラウドといった時代の大きな流れに対して、企業側にも新たな心構えが求められます。

クラウドのセキュリティを考えるには、まずクラウドの特殊性を考慮しなければなりません。それは「データ」です。

殆どのクラウドサービスでは「責任共有モデル」という考え方を提案しています。責任共有モデルに基づき、インフラとプラットフォームにおけるセキュリティは、CSP(クラウドサービスプロバイダー、Cloud Service Provider)の責任範囲で、データ保護に関しては利用者の責任範囲となっています。

ここで企業側は責任転嫁モデルと揶揄せずに、データを保護するセキュリティ対策を企業の方で考えて行くという「データ主導権モデル」として取り組んでいく必要があります。

そして、データの主導権を持つ企業自ら、「セキュリティ投資」という観点での対策を立てていく必要があります。企業イメージとお客様からの信頼もセキュリティ投資と直結しているだけあって、ビジネスを守る、事業継続性という考え方での取り組みが必要です。

他にも、パブリッククラウド上で選択できるセキュリティ・ソリューション形態や戦略などについて詳しく解説しておりますので、是非動画をチェックしていただければと思います。また第2弾では、パブリッククラウドを利用されている企業のセキュリティにおける悩みの解決策としての「DIT Security」について話します。こちらも是非チェックしてみてください。

クラウドのセキュリティを考えるには、まずクラウドの特殊性を考慮しなければなりません。それは「データ」です。

殆どのクラウドサービスでは「責任共有モデル」という考え方を提案しています。責任共有モデルに基づき、インフラとプラットフォームにおけるセキュリティは、CSP(クラウドサービスプロバイダー、Cloud Service Provider)の責任範囲で、データ保護に関しては利用者の責任範囲となっています。

ここで企業側は責任転嫁モデルと揶揄せずに、データを保護するセキュリティ対策を企業の方で考えて行くという「データ主導権モデル」として取り組んでいく必要があります。

そして、データの主導権を持つ企業自ら、「セキュリティ投資」という観点での対策を立てていく必要があります。企業イメージとお客様からの信頼もセキュリティ投資と直結しているだけあって、ビジネスを守る、事業継続性という考え方での取り組みが必要です。

他にも、パブリッククラウド上で選択できるセキュリティ・ソリューション形態や戦略などについて詳しく解説しておりますので、是非動画をチェックしていただければと思います。また第2弾では、パブリッククラウドを利用されている企業のセキュリティにおける悩みの解決策としての「DIT Security」について話します。こちらも是非チェックしてみてください。

AWS WAFは、アマゾンウェブサービス(以下 AWS)が提供するクラウド型WAFサービスで、SQLインジェクションとクロスサイトスクリプティング(XSS)攻撃など、様々な脆弱性や攻撃からWebアプリケーションを保護する。セルフサービスのため、自社環境に合わせてカスタマイズすることができる一方、セキュリティ・ルールの作成及び構成、管理までユーザ側で設定する必要がある。そのため、AWS WAFを安定的に運用するためにはセキュリティに対する専門知識が必須で、セキュリティ・インシデント発生時に対応できる専任のセキュリティ担当者が必要である。

「Cloudbric WMS(WAF Managed Service)for AWS」は、アジア・パシフィックマーケットシェア1位のセキュリティ・エンジン基盤でAWS WAFルールを作成及び管理するため、高性能のセキュリティ・ルールの提供及び高い検知率を実現する。95ヵ国100,000レファレンスから収集されるインテリジェンスを活用した脅威自動検知技術とセキュリティ専門家による高度な分析技術でセキュリティ・ルールを最適化させ、誤検知を最小限にするとともに新規脆弱性の早期対応などを支援する。

また、経験豊富なクラウドブリックの専門家によるフルマネージドサービスを提供する。ユーザ環境に最適化されたセキュリティ・ルールとセキュリティ運用管理サービスが提供されるため、顧客はルール作成、管理、運用といった作業を気にする必要がない。インシデント発生時に迅速に対応できる24時間365日サポート体制が整っているため、ユーザのWAF運用負担を最小化でき、自社内にセキュリティ専任担当者がいなくても、常時高レベルのセキュリティを維持できる。

クラウドブリック株式会社の代表取締役社長の鄭は、「サードパーティーのWAFの運用管理が難しいというお客様からのお声を受け、費用の負担を抑えつつも、効果的なルール構成及び高レベルのセキュリティを確保できるセキュリティ・ルール管理サービスを開始することになった」とし、「今後もクラウドブリックの強力なセキュリティサービスを基盤として新たな付加価値の創出に向けた取り組みを加速させ、日本クラウドセキュリティ市場をリードするマネージドセキュリティサービスプロバイダーになることを目指して努力していきたい」と述べた。

■「Cloudbric WMS for AWS」30日間無償トライアルキャンペーン

クラウドブリックは、「Cloudbric WMS for AWS」のリリースを記念いたしまして、AWS WAFをご利用または導入を検討されるお客様を対象に、30日間無償トライアルキャンペーンを実施いたします。無償トライアル期間中は、有料プランをご利用のお客様と同じサービスをお試しいただけます。キャンペーンの詳細および申し込み方法等はこちらをご確認ください。

AWS WAFは、アマゾンウェブサービス(以下 AWS)が提供するクラウド型WAFサービスで、SQLインジェクションとクロスサイトスクリプティング(XSS)攻撃など、様々な脆弱性や攻撃からWebアプリケーションを保護する。セルフサービスのため、自社環境に合わせてカスタマイズすることができる一方、セキュリティ・ルールの作成及び構成、管理までユーザ側で設定する必要がある。そのため、AWS WAFを安定的に運用するためにはセキュリティに対する専門知識が必須で、セキュリティ・インシデント発生時に対応できる専任のセキュリティ担当者が必要である。

「Cloudbric WMS(WAF Managed Service)for AWS」は、アジア・パシフィックマーケットシェア1位のセキュリティ・エンジン基盤でAWS WAFルールを作成及び管理するため、高性能のセキュリティ・ルールの提供及び高い検知率を実現する。95ヵ国100,000レファレンスから収集されるインテリジェンスを活用した脅威自動検知技術とセキュリティ専門家による高度な分析技術でセキュリティ・ルールを最適化させ、誤検知を最小限にするとともに新規脆弱性の早期対応などを支援する。

また、経験豊富なクラウドブリックの専門家によるフルマネージドサービスを提供する。ユーザ環境に最適化されたセキュリティ・ルールとセキュリティ運用管理サービスが提供されるため、顧客はルール作成、管理、運用といった作業を気にする必要がない。インシデント発生時に迅速に対応できる24時間365日サポート体制が整っているため、ユーザのWAF運用負担を最小化でき、自社内にセキュリティ専任担当者がいなくても、常時高レベルのセキュリティを維持できる。

クラウドブリック株式会社の代表取締役社長の鄭は、「サードパーティーのWAFの運用管理が難しいというお客様からのお声を受け、費用の負担を抑えつつも、効果的なルール構成及び高レベルのセキュリティを確保できるセキュリティ・ルール管理サービスを開始することになった」とし、「今後もクラウドブリックの強力なセキュリティサービスを基盤として新たな付加価値の創出に向けた取り組みを加速させ、日本クラウドセキュリティ市場をリードするマネージドセキュリティサービスプロバイダーになることを目指して努力していきたい」と述べた。

■「Cloudbric WMS for AWS」30日間無償トライアルキャンペーン

クラウドブリックは、「Cloudbric WMS for AWS」のリリースを記念いたしまして、AWS WAFをご利用または導入を検討されるお客様を対象に、30日間無償トライアルキャンペーンを実施いたします。無償トライアル期間中は、有料プランをご利用のお客様と同じサービスをお試しいただけます。キャンペーンの詳細および申し込み方法等はこちらをご確認ください。

昨今、クラウドインフラへのシフトおよび新型コロナウィルスの拡散により、セキュリティ対策に優先順位を付与する企業が増加している。一方、Webシステムを狙ったサイバー攻撃の手口は年々高度化する反面、セキュリティ人材が不足していることが深刻な問題となっている。経済産業省が今年の4月に公開した「サイバーセキュリティ体制構築・人材確保の手引き」によると、重要事項の一つとして挙げられるのが「不足しているセキュリティ人材の確保・育成」である。しかし、中堅・中小企業の場合は依然として専任の担当者がいなかったり、多くの予算を割けないなど、しっかりとしたセキュリティ対策が取られていないというのが現状である。

クラウドブリック株式会社は、サーバ・ネットワークインフラにおける設計、構築、運用を行っているZero Networks社と販売代理店契約を締結し、Webセキュリティ対策に対する中堅・中小企業のニーズに、より蜜にお応えできるよう連携していく。Zero Networks社は、東京に本社を構えているSierで、各種ソフトウェアや、ハードウェアの販売、保守も対応可能となり、企業状況に合わせて適材適所のシステム構築やセキュリティソリューションを柔軟に提案できるのが強みで、Cloudbric WAF+に対し、法人顧客に提案、設計、構築、運用保守までワンストップでサポートできるようになる。

「Cloudbric WAF+」は、社内にセキュリティ担当者がいなくても、サイバー脅威の可視化を実現するクラウド型WAFサービスである。今年、WAFサービスに加え、DDoS対策、SSL証明書、脅威IP遮断、悪性ボット遮断などWebセキュリティに必要な5つのサービスを1つのプラットフォームで提供することによって、セキュリティ性能の高度化と一貫性のあるユーザエクスペリエンスの実現に取り組んできた。「Cloudbric WAF+」は現在、日本国内550社超 7,180サイト以上を保護するなど成長を続けている。

クラウドブリック株式会社代表取締役の鄭は、「現在企業様が当面しているセキュリティ課題に対し、Cloudbric WAF+は見えないサイバー脅威を可視化し簡単に高度なWebセキュリティを実現できる最適なソリューションとなるだろう」とし、「これからは、高い技術力と柔軟な提案能力といった両社のそれぞれの強みを活かして、より一層日本のお客様のニーズに寄り添い、セキュリティ性能や利便性の高いソリューションを提案していきたい」と述べた。

...

昨今、クラウドインフラへのシフトおよび新型コロナウィルスの拡散により、セキュリティ対策に優先順位を付与する企業が増加している。一方、Webシステムを狙ったサイバー攻撃の手口は年々高度化する反面、セキュリティ人材が不足していることが深刻な問題となっている。経済産業省が今年の4月に公開した「サイバーセキュリティ体制構築・人材確保の手引き」によると、重要事項の一つとして挙げられるのが「不足しているセキュリティ人材の確保・育成」である。しかし、中堅・中小企業の場合は依然として専任の担当者がいなかったり、多くの予算を割けないなど、しっかりとしたセキュリティ対策が取られていないというのが現状である。

クラウドブリック株式会社は、サーバ・ネットワークインフラにおける設計、構築、運用を行っているZero Networks社と販売代理店契約を締結し、Webセキュリティ対策に対する中堅・中小企業のニーズに、より蜜にお応えできるよう連携していく。Zero Networks社は、東京に本社を構えているSierで、各種ソフトウェアや、ハードウェアの販売、保守も対応可能となり、企業状況に合わせて適材適所のシステム構築やセキュリティソリューションを柔軟に提案できるのが強みで、Cloudbric WAF+に対し、法人顧客に提案、設計、構築、運用保守までワンストップでサポートできるようになる。

「Cloudbric WAF+」は、社内にセキュリティ担当者がいなくても、サイバー脅威の可視化を実現するクラウド型WAFサービスである。今年、WAFサービスに加え、DDoS対策、SSL証明書、脅威IP遮断、悪性ボット遮断などWebセキュリティに必要な5つのサービスを1つのプラットフォームで提供することによって、セキュリティ性能の高度化と一貫性のあるユーザエクスペリエンスの実現に取り組んできた。「Cloudbric WAF+」は現在、日本国内550社超 7,180サイト以上を保護するなど成長を続けている。

クラウドブリック株式会社代表取締役の鄭は、「現在企業様が当面しているセキュリティ課題に対し、Cloudbric WAF+は見えないサイバー脅威を可視化し簡単に高度なWebセキュリティを実現できる最適なソリューションとなるだろう」とし、「これからは、高い技術力と柔軟な提案能力といった両社のそれぞれの強みを活かして、より一層日本のお客様のニーズに寄り添い、セキュリティ性能や利便性の高いソリューションを提案していきたい」と述べた。

...