IPA(情報処理推進機構)は毎年、企業や個人を取り巻く情報セキュリティ上の主要な脅威を整理した「情報セキュリティ10大脅威」を公表しています。

2026年1月29日に公表された最新版では、従来から被害が続くランサム攻撃やサプライチェーン攻撃に加え、「AIの利用をめぐるサイバーリスク」が新たに選出されるなど、社会環境や技術動向の変化を反映した内容となりました。

本記事では、「情報セキュリティ10大脅威2026」の概要や前年からの変更点、企業が取り組むべき対策について解説します。

【2026年最新版】情報セキュリティ10大脅威

情報セキュリティ10大脅威は、近年のサイバー攻撃動向を把握するうえで重要な指標になります。まずは、情報セキュリティ10大脅威の概要と、2026年版における組織向け脅威について解説します。

情報セキュリティ10大脅威とは

情報セキュリティ10大脅威とは、IPAが毎年公表している、情報セキュリティにおける代表的な脅威をまとめたものです。前年に発生した社会的影響の大きいセキュリティ事案や、専門家の知見をもとに選定されており、実際の被害動向を反映している点が特徴です。

本取り組みの目的は、個人や企業に最新の脅威情報を周知し、適切なセキュリティ対策の実施を促進・啓発することにあります。組織向けと個人向けに分けて整理されているため、企業は自社の立場に応じたリスクを把握し、優先度の高い対策を検討する際の参考資料として活用できます。

組織における情報セキュリティ10大脅威(2026年版)

2026年版の組織向け情報セキュリティ10大脅威では、ランサム攻撃やサプライチェーン攻撃など、被害規模や影響範囲の大きい脅威が上位を占めています。

これらの脅威は、単なる情報漏えいにとどまらず、業務停止や社会的信用の低下といった深刻な影響をもたらします。特に近年は、複数の攻撃手法を組み合わせた巧妙な攻撃が増えており、従来型の対策だけでは十分とは言えない状況になっています。

| 順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い

(2016年以降) |

| 1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

| 3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

| 4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

| 5 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続11回目 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | 2025年 | 2年連続2回目 |

| 7 | 内部不正による情報漏えい等 | 2016年 | 11年連続11回目 |

| 8 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 |

| 9 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 |

| 10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 |

出典:「情報セキュリティ10大脅威 2026」IPA

前年(2025年版)との比較

2026年版と2025年版を比較すると、ランサム攻撃やサプライチェーン攻撃といった脅威が引き続き1位と2位にランクインしていることがわかります。

一方で、2026年版の3位には「AIの利用をめぐるサイバーリスク」が新たに選出されました。これは、生成AIの急速な普及により、これまで想定されていなかった新たなリスクが顕在化してきたことを示しています。全体として、攻撃の高度化・多様化が進んでいる点が大きな特徴です。

| 順位 | 前年比 | 「組織」向け脅威2026 | 「組織」向け脅威2025 |

| 1 | → | ランサム攻撃による被害 | ランサム攻撃による被害 |

| 2 | → | サプライチェーンや委託先を狙った攻撃 | サプライチェーンや委託先を狙った攻撃 |

| 3 | NEW | AIの利用をめぐるサイバーリスク | システムの脆弱性を突いた攻撃 |

| 4 | ↓ | システムの脆弱性を悪用した攻撃 | 内部不正による情報漏えい等 |

| 5 | → | 機密情報を狙った標的型攻撃 | 機密情報を狙った標的型攻撃 |

| 6 | ↑ | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | リモートワーク等の環境や仕組みを狙った攻撃 |

| 7 | ↓ | 内部不正による情報漏えい等 | 地政学的リスクに起因するサイバー攻撃 |

| 8 | ↓ | リモートワーク等の環境や仕組みを狙った攻撃 | 分散型サービス妨害攻撃(DDoS攻撃) |

| 9 | ↓ | DDoS攻撃(分散型サービス妨害攻撃) | ビジネスメール詐欺 |

| 10 | ↓ | ビジネスメール詐欺 | 不注意による情報漏えい等 |

2026年版の注目ポイント

ここからは、2026年版の情報セキュリティ10大脅威の中でも、特に注目すべきポイントについて詳しく見ていきます。

ポイント①「AIの利用をめぐるサイバーリスク」が初選出

「AIの利用をめぐるサイバーリスク」は、今回初めて脅威候補に挙がり、第3位にランクインしました。生成AIの業務利用が急速に広がる一方で、AIに対する不十分な理解に起因する意図しない情報漏えいや、他者の権利侵害といった問題が懸念されています。

また、AIが生成・加工した情報を十分に検証せずに利用することで、誤った判断につながるリスクも指摘されています。さらに、AIを悪用することでサイバー攻撃の自動化や手口の巧妙化が進み、攻撃のハードルが下がっていることも大きなリスクになります。

今後、AIの普及に関連したリスクはさらに深刻化すると考えられます。

ポイント②「ランサム攻撃による被害」が6年連続で1位

ランサム攻撃による被害は、2021年から2026年まで6年連続で組織向け脅威の1位にランクインしています。ランサムウェアの被害件数は依然として高い水準で推移しており、最も警戒すべき脅威のひとつとなっています。

2025年には、アサヒグループがランサム攻撃による被害を受け、大規模なシステム障害が発生した事例もありました。近年のランサム攻撃は、データを暗号化するだけでなく、情報漏えいを伴う「二重恐喝」が主流となっており、企業への影響はますます大きくなっています。

ランサムウェアについては、以下の記事で詳しく解説しています。あわせてお読みください。

企業を狙ったランサムウェア攻撃から学ぶ、企業に必要なセキュリティ対策

ポイント③「サプライチェーンの弱点を悪用した攻撃」が4年連続で2位

サプライチェーンの弱点を悪用した攻撃は、2023年から4年連続で2位にランクインしています。サプライチェーンを経由した被害件数も増加傾向にあり、長期的な脅威として認識されています。

特に、ランサム攻撃においては、取引先や委託先などのサプライチェーンを経由して侵入されるケースが増えています。2025年には、アスクルが受けたサイバー攻撃により、ASKULやLOHACOなどサプライチェーン全体に影響が及んだ事例もありました。自社だけでなく、周辺企業を含めた対策の重要性が高まっています。

サプライチェーン攻撃については、以下の記事で詳しく解説しています。あわせてお読みください。

企業が取り組むべきセキュリティ脅威への対策

選出されたセキュリティ脅威に対して、企業は優先度を決めて対策を行うことが重要です。ここでは、2026年版の10大脅威を踏まえ、優先度の高い対策について解説します。

対策① ランサム攻撃を想定した多層防御の導入

「ランサム攻撃による被害」は、2026年も組織における10大脅威の1位にランクインしており、影響の大きさからも対策は必須です。

ランサム攻撃に備えるためには、侵入防止、攻撃の検知、被害拡大の防止といった複数の段階で対策を講じる「多層防御」の考え方が重要となります。

たとえば、WAFはWebアプリケーションへの不正アクセスを防止し、EDRは端末上での不審な挙動を検知・対応します。これらを組み合わせることで、単一対策では防ぎきれない攻撃への耐性を高めるだけでなく、実際に攻撃を受けた際の被害軽減にもつながります。

対策② サプライチェーン全体を意識したセキュリティ管理

「サプライチェーンや委託先を狙った攻撃」は2026年も組織における10大脅威の第2位に位置しており、重要なセキュリティ課題となっています。

サプライチェーン攻撃への対策としては、自社だけでなく取引先や委託先を含めたセキュリティ強化が不可欠です。

そのためには、委託先のセキュリティ対策状況の把握や、セキュリティ要件を明確化する必要があり、クラウドサービス事業者を含めたサプライチェーン全体の管理が求められます。

対策③ AI利用に関するセキュリティルールの策定

2026年に初選出された「AIの利用をめぐるサイバーリスク」への対策として、AI利用に関する社内ルールの整備などを進める必要があります。

生成AIの業務利用が進む中で、従業員が無意識に機密情報をAIへ入力してしまうケースも想定されます。

AI利用におけるリスクに対応するためには、技術的な制御だけでなく、利用範囲や禁止事項を明確にしたガイドラインを策定し、従業員に周知することが重要です。

対策④ 脆弱性管理と定期的なセキュリティ点検

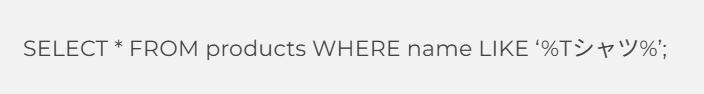

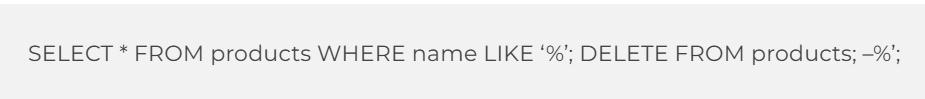

「システムの脆弱性を悪用した攻撃」はサイバー攻撃の基本的な手法になっています。実際に、ソフトウェアやクラウド環境の脆弱性は、ランサム攻撃の侵入口としても多く利用されています。

脆弱性を放置することで、既知の攻撃手法でも被害が発生する可能性が高まります。そのため、脆弱性管理を徹底し、定期的なアップデートやセキュリティ点検を継続的に実施することが重要です。

脆弱性については、以下の記事で詳しく解説しています。あわせてお読みください。

対策⑤ 従業員への継続的なセキュリティ教育

「内部不正による情報漏えい等」や「ビジネスメール詐欺」など、人に起因するリスクへの対策も重要です。人に起因するリスクを軽減するためには、技術的な対策だけではなく、従業員のセキュリティ意識を向上させる必要があります。

従業員への継続的なセキュリティ教育や、内部不正を防ぐための啓蒙活動を行うことで人的リスクによる被害を軽減することができます。特に、フィッシングメールなどは日々巧妙化しているため、標的型メール訓練などを実施することも効果的です。

まとめ:変化する脅威に備えた継続的な見直しを

情報セキュリティ10大脅威2026では、ランサム攻撃やサプライチェーン攻撃といった従来型の脅威に加え、AIの利用をめぐる新たなリスクが選出されました。

企業は公表されたセキュリティ脅威を正しく理解し、優先度を意識して対策に取り組む必要があります。さらに、継続的にセキュリティ対策の見直しと改善を行い、変化する脅威に対応していくことが重要です。