マルウェア感染の確認方法などを把握しておくことは、企業のセキュリティ面において非常に重要です。もしマルウェアに感染してしまったら、企業として多大な被害が出る恐れがあり、信頼喪失にもつながります。そこで本記事では、マルウェア感染の確認方法や感染時の症状、対策などをまとめました。自社で対策が取れているか改めてチェックを行い、マルウェアの感染予防に効果的なソフトウェアの導入も検討しましょう。

マルウェア感染したときの症状

マルウェアに感染した場合、マルウェアがデバイス内で勝手に挙動を始めます。以下の症状が見られたら、マルウェアに感染しているかもしれません。

- デバイスの動作が遅くなる

- デバイスが勝手にシャットダウンする

- デバイスが起動しなくなる

- 見慣れないファイルやプログラムが出現する

- アプリが勝手に動作する

- 知らないアプリがインストールされている

- 身に覚えのないメール送信履歴がある

- 勝手にデータ通信量が増えている

マルウェア感染の被害

マルウェア感染が企業に与える影響は重大で、主に以下のような被害に遭う可能性があります。

- ファイルが改ざんされる

- データ復旧などを条件に身代金を要求される

- デバイスをロックされる

- 外部に情報が送られる

- デバイスを乗っ取られ、ほかのサイバー攻撃に利用される

- 個人情報や企業の機密情報を流出させられる

- 企業の信頼が損失する

- 復旧や損害対応に費用がかかる

マルウェア感染の確認方法

マルウェア感染が疑われる場合、早急な対策が必要です。まずは以下の確認方法を試してみてください。

・セキュリティソフトによるスキャン

セキュリティソフトでPC全体をスキャンします。一般的なセキュリティソフトには、PC全体をスキャンしてマルウェアに感染していないかチェックする機能があります。

・タスクマネージャーやイベントビューアーの確認

タスクマネージャーから、実行中のプロセス一覧を確認するのも方法のひとつです。また、イベントログ一覧が見られるイベントビューアーからも、ファイルのアクセス、プログラムの実行が確認できます。不審な動作がないか調べてみてください。

・オンラインウイルススキャン

不審なファイルがあったら、オンラインのファイルスキャンサービスを利用し、マルウェアに感染していないかチェックしましょう。

オンラインウイルススキャンは、マルウェアの駆除機能までは搭載されていないタイプもあります。オンラインウイルススキャンだけではなく、セキュリティソフトと併用しましょう。

マルウェアに感染したときの対処法

マルウェアに感染した場合、迅速な対応が必要となるため、セキュリティソフトを使いましょう。以下の順番で対応してください。

・1.ネットワークからデバイスを隔離

マルウェアに感染したデバイスをそのままにすると、ほかのサーバーやデバイスにまで感染が拡大します。感染したデバイスは、必ずインターネットの接続を切り、隔離してください。

・2.原因や感染範囲を特定

マルウェア感染の原因や感染範囲の広さによって対策が変わるため、原因や感染範囲の特定が必要です。

・3.マルウェアを駆除

セキュリティソフトを使ってマルウェアを駆除します。セキュリティソフトは日々更新されており、最新のマルウェアにも対応可能です。

・4.通報

サイバー犯罪の可能性があるため、警察に通報してください。また、自社と関連のある企業にも連絡し、さらなる被害の発生を防ぎましょう。

・5.復旧

駆除をしてもマルウェアが残ってしまうことがあるため、OSを再インストールするのが最も安全です。

マルウェア感染の主な経路と防護柵

マルウェアが侵入する経路を把握しておけば、感染を防止できます。よくある感染経路としては、以下が挙げられます。

・メール経由

不正なメールを送信し、添付ファイルやリンクを開かせて感染させる手口です。正規のメールになりすます手口もあります。なりすましメールを開いてマルウェアに感染し、個人情報流出などの被害が出た事例も報告されているため、メールの取り扱いには注意しましょう。

対策方法は、「不審なメールを開かない」「添付ファイルをスキャンし、安全かどうか確かめる」「メール送信者に、メールを送信したか確認する」などです。

不正なメールによるマルウェア感染の事例については、こちらもご覧ください。

マルウェア『IcedID(アイスドアイディー)』の攻撃が本格化!Webサイト改ざんに要注意

・Webサイト

攻撃者がWebサイトを改ざんし、アクセスした人をマルウェアに感染させ、クレジットカード情報などの個人情報を抜き取る手口もあります。

正規のサイトであっても、脆弱性があると攻撃者がマルウェア感染するよう仕込むことが可能です。そのため、正規のサイトにアクセスしても、マルウェアに感染することがあります。

対策としては、セキュリティソフト・OS・ブラウザを最新の状態に保つなどがあります。

マルウェアの主な種類とその特徴

マルウェアにはいくつか種類がありますが、主要なものは以下の3つです。

・トロイの木馬

寄生先は不要で、正規のファイルやプログラムを装いデバイス内に侵入するため、感染に気づきにくいのが特徴です。具体的な被害としては、個人情報の抜き取りなどがあります。

・ワーム

自己増殖し、感染範囲を広げていくのが特徴です。増殖することでデバイスに負荷をかけ、デバイスを使用できない状態にします。

・ランサムウェア

WordやExcelに寄生し、自己増殖します。ファイルの暗号化やデバイスのロックをし、復旧を条件に身代金を要求するのが主な手口です。

最新のマルウェア動向と新たな脅威

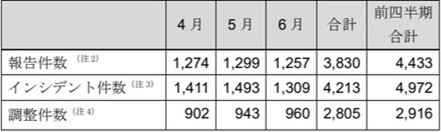

IPA(独立行政法人 情報処理推進機構)が公表した「情報セキュリティ10大脅威 2024」によると、組織における10大脅威の第1位は「ランサムウェアによる被害」でした。

参照元:IPA(独立行政法人情報処理推進機構)「情報セキュリティ10大脅威 2024」

また、近年の動向としてはファイルレスマルウェアや、IoT機器を攻撃するマルウェアなども生まれています。特にファイルレスマルウェアは、従来のマルウェアと攻撃方法は同じですが、ファイルを削除するため感染に気づきにくい特徴があります。日々巧妙化するサイバー攻撃から企業の情報資産を守るためにも、こうした新たな脅威に対する知識や対策が必要です。

まとめ

マルウェアはさまざまな経路でデバイスに感染し、企業に被害をもたらします。日頃から、セキュリティソフト・OS・ブラウザを最新の状態にするなどの対策が必要です。

しかし、万が一マルウェア感染した場合は、早期発見と迅速な対処が必要です。「Cloudbric WAF+」は、セキュリティの専門家でなくとも運用しやすい、企業向けのセキュリティ対策プラットフォームです。

日々脅威を増すマルウェアの感染対策として、「Cloudbric WAF+」の導入をぜひご検討ください。

▼WAFをはじめとする多彩な機能がひとつに。企業向けWebセキュリティ対策なら「Cloudbirc WAF+」

▼製品・サービスに関するお問い合わせはこちら