株式会社シャトレーゼ

株式会社シャトレーゼは素材にこだわった安全・安心なお菓子作りを行っています。自社工場近隣の契約農家から毎日新鮮な卵や牛乳、フルーツを使用し、ケーキや洋菓子、和菓子、アイスなど約400種類のスイーツを全国のシャトレーゼで販売しています。

Cloudbricの導入を検討したきっかけを教えてください。

シャトレーゼのホームページは十数年前に作られたものですが、比較的最近まではアプリケーションの脆弱性やセキュリティに関するところなどにあまり意識がありませんでした。それが、2015年に大規模な情報漏洩事件が国内外で続々と報じられたこともあり、「情報の管理体制を見直すべきだ」という声が上がってきました。数万人規模の会員を保有しているうちのホームページの場合、オンラインショップを通じての通信販売にも積極的で、沢山のお客様の個人情報を取り扱っていました。そういうわけで他社のWAFも含めて総合的に精査・検討した上で2018年、クラウドブリックのWAFの導入を決めました。そして、今回新しくロンチングしたYATSUDOKIという別ブランドのホームページに対しても、セキュリティを充実にさせたいというところでクラウドブリックを導入しています。

WAF選定時、最も重視されたポイントを教えてください。

コストです。費用対効果と言い換えられますが、クラウドブリックは非常にコストパフォーマンスに優れていると思います。企業規模に合わせて、エコノミーやビジネスなど様々なプランが用意されていたため、最適なプランで最高のセキュリティを導入することができています。

それに、無償トライアル期間中に実際使ってみてからずっと感じていたことでもありますが、管理画面のUIが使いやすくて機能面でも充実しているところがメリットだと思います。いくら良い機能がついていたとしても、使われない機能になってしまうと結局意味がないと思いますので、期間バーを少し調整するだけで特定の日の検知数を簡単に確認できるなど、必要な機能を分かりやすく、詳しく提供してもらえることは、ユーザの立場としてはかなり重要なポイントだと思います。

クラウドブリックを利用した感想をお聞かせください。

クラウドブリックの導入後、大変満足しておりまして感想を一言でいうと「導入しやすさ、運用のしやすさ、手厚いサポート」ですかね。普通、情報セキュリティに詳しくないと導入時の敷居も高くなりがちですが、クラウドブリックはその点について不便に思ったことは全くありませんでした。導入や運用のしやすさについては導入前にも説明していただきましたが、実際に導入・運用してみたらそれが思った以上に簡単でした。そして困ったことやお問い合わせに対して電話やメールで快速・丁寧に対応して頂きますし、導入時も、導入後も変わらない手厚いサポートを受けておりますので業務効率も高めることができました。Webサイトセキュリティはクラウドブリックに任せられるのでいつも安心して他の業務に取り組むことができます。

クラウドブリックの導入後、効果はございましたか。

大手企業N社のWAFがDDoS攻撃と間違えて正規のアクセスまで拒否してしまうということもあるらしいですが、他のWAFと違って基本ソフトが単純なパターンマッチングではないということで、ロジックを見極めて攻撃を検知・遮断するという方式だったのも導入時にクラウドブリックに決定した大きなきっかけでした。実際運用してみたら、シグネチャー型と違って攻撃パターンの更新がいらないため、非常に稼働率が高く手間がいらなかったです。そして、クラウドブリックWAFに採用されているAIエンジンにより誤検知がさらに軽減され攻撃だけを検知、遮断できるようになり、さらに高度なセキュリティを確保できたと思います。

クラウドブリックを使用した際、最も気に入った機能を教えていただけますか。

ダッシュボード機能です。これによりサイバー攻撃の見える化が実現できました。クラウドブリックではダッシュボード機能によりリアルタイムで攻撃状況を把握できます。それでITリテラシーの低い従業員でも視覚的に状況を確認することができています。そして、攻撃に関する詳しい情報やセキュリティ現況などをレポート出力できるため、関係者での情報共有や報告にも容易だと思います。

最後に一言お願い致します。

昨今、サイバー攻撃は激化の一途をたどっていると思います。ホームページについても連日、情報漏洩のニュースもあり、こうしたWebアプリケーションへの攻撃対策は必須です。クラウドブリックを導入することで安心してホームページを運用できるようになっております。弊社の場合海外にも店舗があって、それ用のWebサイトも構築するなど、今後も活発にビジネスに取り組みたいと思います。新規でホームページを立ち上げることになった場合は、積極的にクラウドブリックを活用していきたいと思います。

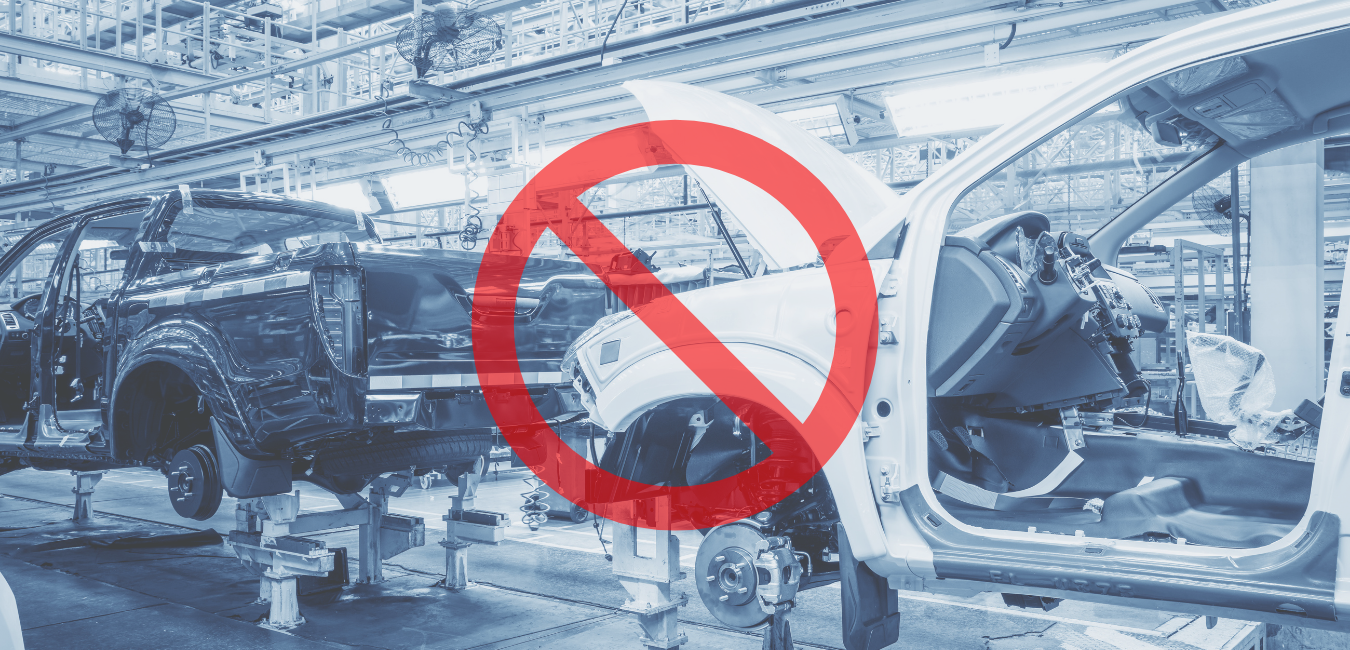

2月28日、トヨタ自動車は日本国内の全14工場28ラインの稼働を、3月1日に停止することを発表しました。同時にその原因が「トヨタ自動車の取引先企業がランサムウェアに感染したため」だということも明らかになり、大きな話題となりました。その他に、3月14日にはトヨタ自動車系の部品メーカー、デンソーのドイツの現地法人がサイバー攻撃を受けたこともありました。この事件もランサムウェアによるサイバー攻撃でした。取引先企業がランサムウェアの感染により、業務に必要なシステムが使用不可になったため、工場を停止することになりました。工場停止は3月1日だけで、翌3月2日からは全ての工場の稼働が再開しましたが、たった1日の稼働停止でも計1万3千台以上の車両生産に遅れがでるなど、決して小さくない余波が広がっています。

2月28日、トヨタ自動車は日本国内の全14工場28ラインの稼働を、3月1日に停止することを発表しました。同時にその原因が「トヨタ自動車の取引先企業がランサムウェアに感染したため」だということも明らかになり、大きな話題となりました。その他に、3月14日にはトヨタ自動車系の部品メーカー、デンソーのドイツの現地法人がサイバー攻撃を受けたこともありました。この事件もランサムウェアによるサイバー攻撃でした。取引先企業がランサムウェアの感染により、業務に必要なシステムが使用不可になったため、工場を停止することになりました。工場停止は3月1日だけで、翌3月2日からは全ての工場の稼働が再開しましたが、たった1日の稼働停止でも計1万3千台以上の車両生産に遅れがでるなど、決して小さくない余波が広がっています。