働き方改革とコロナ禍の影響から、日本企業でもテレワークのリモート・在宅勤務の導入が増加しています。そして、テレワーク増加と比例して増加している事例がVPNの脆弱性を狙ったサイバー攻撃です。

そんななか、VPNのような境界型セキュリティでは防ぐことのできないサイバー攻撃に対応できる次世代のセキュリティとして注目されている概念が「ZTNA(Zero Trust Network Access)」です。ZTNAの概念やセキュリティモデルについての詳細は、こちらの記事で解説しています。

⇒ZTNA(Zero Trust Network Access)とは?概念とセキュリティモデルを解説!

本記事では、次世代セキュリティとして注目されるZTNAの重要性と導入のメリットについて解説しています。ぜひ、最後までご覧ください。

企業担当者必見!ZTNA(Zero Trust Network Access)の重要性とは?

ZTNAが注目されるようになった背景には、ITの技術や働き方の変化によって、VPNなどの従来の境界型セキュリティでは守り切れない事例が頻出してきたことが挙げられます。IT技術の変化や企業のクラウド環境への移行が進むとともに、求められるセキュリティ対策も変わってきました。そしてテレワークのリモート・在宅勤務の増加など働き方が急激に変化する中、リモートアクセスに対するセキュリティ対策を見直す必要があるという議論がはじまって、従来のVPNに代わる対策としてZTNAが注目されました。

それでは、なぜZTNAの導入が重要なのでしょうか?まずは、クラウド環境におけるZTNAの重要性について、詳しく解説していきます。

クラウド環境ではZTNAが重要!

近年、ランニングコスト削減効果や安価でスピーディーな環境構築などを目的にクラウド環境の導入・移行に踏み切る企業が増加傾向にあります。クラウド環境とは、離れた場所にあるシステムの本体(物理的なサーバなど)から、インターネットなどのネットワークを介して、ユーザにサービスを提供する形態のことです。

境界型セキュリティと呼ばれている従来のセキリティは、下記のポイントを軸に対策されています。

- 外部ネットワークとの「境界線(ペリメータ)」でセキュリティ対策を行う

- 内側(社内)と外側(社外)の接点における悪意のある第3者の存在

つまり、従来のセキュリティ対策としての考え方は、外側は信用できず内側は信頼できるという意識が働いていました。システムの本体が内側にあれば、従来のセキュリティ対策でも、悪意のある第3者からの攻撃は防げるでしょう。

しかし、クラウド環境で離れた場所にシステムの本体がある場合、境界型セキュリティでは攻撃を防ぐことはできません。それに対して、ZTNAは、ゼロトラストという「ネットワークの外側も内側も依存しない」という考えでセキュリティ対策を行うため、クラウド環境にも対応しています。だからこそ、クラウド環境に移行した企業や移行を考えている企業は、クラウド環境にある情報資産を守れるセキリティ対策として、ZTNAの導入は重要となります。

VPNが安全な対策であると言えない理由は?

境界型セキュリティとして最も一般的で、テレワークでのリモート・在宅勤務での主流となっていた仕組みと言えば、VPNがあります。テレワークの推進やコロナ禍の影響でリモート・在宅勤務をする方が増加したことで、社内ネットワークに外部から安全にアクセスする際に使うVPNは急速に多くの企業に拡がりました。しかし、VPN製品の脆弱性が相次いで発見され問題となりました。そして、その脆弱性を利用したサイバー攻撃や攻撃者の侵入が次々と発覚し、もはやVPNは安全なセキュリティ対策ではないといわれています。

また、脆弱性があることだけでなく、VPNのような境界型セキュリティは「内側が安全」と考えられているため、他者のなりすまし攻撃に弱いという特性があります。そのため、社内ネットワークへの攻撃を防ぐことは困難といえるでしょう。

ZTNAは脱VPN事故に不可欠!

VPNを狙った悪意のある第3者によって、VPN事故(VPNの欠陥をついた攻撃による情報流出などの事故)が発生する可能性は十分あります。VPNは、もはや安全なセキュリティ対策とはいえなくなっており、一刻も早く「脱VPN」への対策が必要といえるでしょう。そして、そんな脱VPN対策として注目されている概念が、ZTNAの導入です。

VPNの代わりに注目されるZTNA(Zero Trust Network Access)のメリットとは?

ZTNAであれば、VPNなどの境界型セキュリティでは守り切れない資産を守ることができますが、他にも下記のようなメリットが得られます。

- アクセス速度が早まる

- セキュリティが強固となる

- 管理者の負担が減る

- ユーザの増加に柔軟に対応できる

それでは、ZTNA導入におけるそれぞれのメリットについて、詳しくみていきましょう。

アクセス速度が早まる

ZTNAは、VPNとは異なり、許可された限られたユーザしかネットワーク上のアプリケーションやデータにはアクセスができません。そのため、これまでより無駄なアクセスが減り、接続が最適化されたことでアクセス待ちの時間が短縮します。また、クラウド環境でVPNを利用したリモートワークは、下記のようなアクセス経路を辿ります。

- リモート端末

- 社内ネットワーク

- クラウド

そのため、社内ネットワークに対して、VPNアクセスとクラウドへのアクセスで2重に負担がかかることで速度が遅延しやすいという特性がみられます。ZTNAを導入すれば、効率的なクラウド利用が可能となるでしょう。

セキュリティが強固となる

ユーザがIDとパスワードによる認証が通過すれば、ZTNAでは、アクセス権限を持つアプリケーションのみアクセスが可能となるよう権限の制御が可能です。もしユーザの端末が乗っ取られても、悪意のある第3者は限られたアプリケーションにしかアクセスできないため、被害を抑えられるでしょう。また、IPアドレスは許可されないユーザには公開されないため、IPアドレスの外部公開によるサイバー攻撃の軽減も期待できます。

管理者の負担が減る

VPNの場合、拠点ごとにアクセス制御ポリシー(保護リソースに対するアクセスをユーザに許可するか拒否するかを定義する一連の条件)の管理が必要です。ZTNAを導入すれば、組織全体のアクセス制御ポリシーがすべてクラウド上で一元管理できるため、拠点ごとに管理する必要がありません。そのため、管理者の負担が大きく軽減されるでしょう。また、ACL(アクセス制御リスト)も簡素化できることから、さらに管理者の負担は減るところは大きなメリットです。

ユーザの増加に柔軟に対応できる

VPNの場合、ユーザが増加すると、利用規模に対してサーバなどの性能や容量が負荷に耐えられません。そのようなシステム障害の発生を防止するためには、サイジングの必要性や急なユーザ追加に対して、柔軟に対応しなければなりません。しかし、ZTNAを導入すれば、性能による問題などの処理はすべてクラウド上で行えるため、急にユーザ増加があっても柔軟で迅速な対応ができます。

ZTNAソリューションのおすすめ「Cloudbric RAS」を紹介!

脱VPNのセキュリティ対策として、ZTNAを選ぶ企業もあることでしょう。すでに、各企業からいくつものZTNA製品(ZTNAソリューション)の提供を開始しています。しかし、製品によって提供形態やサービス内容が異なるため、ZTNAの導入をする際は製品を見極めて自社にあったサービスを選ぶことが重要。そして、導入するZTNA製品を見極める際のポイントとして、は、下記の4つが挙げられます。

- セキュリティ能力

- 情報の管理のしやすさ

- 相互運用性の良さ

- 問題が起きた際の対処・対応速度

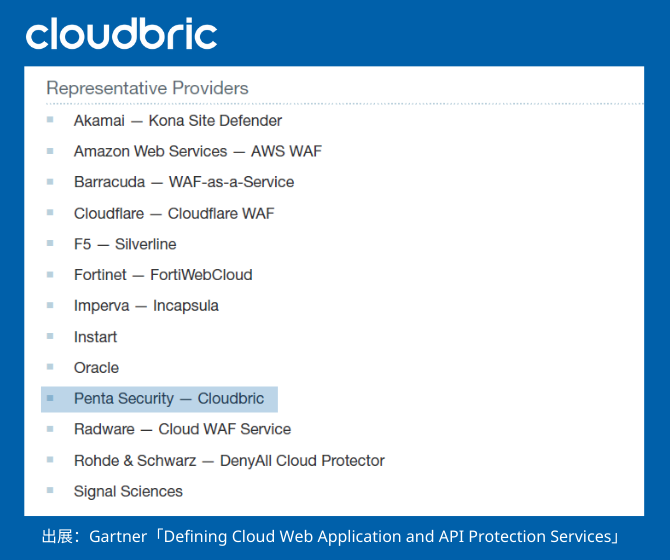

これら4つのポイントからおすすめするZTNAソリューションといえば「Cloudbric RAS」があります。マルチ・クラウド上に構築されている複数のWebアプリケーションに対し、利用者単位でアクセス権限を設定できるクラウド型セキュリティサービスです。

さいごに

今回は、ZTNAの重要性やメリットなどについて解説してきました。セキュリティコンサルティングを世界的に展開しているガートナー社によると、現在「VPN」を利用している企業の約6割が、2023年までにZTNAへ移行すると予想しています。これまで、VPNは利用すべき安全対策といわれてきましたが、今の時代や環境に対応できていない事例が数多く報告されているのが現状。今後のテレワークを推進や会社のクラウド化を目指しているのなら、ぜひZTNAを導入して、脱VPNを検討してみてはいかがでしょうか。

ZTNA ソリューション「Cloudbric RAS」の詳細はこちら

Cloudbric RAS