AWS(Amazon Web Services)は世界三大クラウドサービスの一角を担うとともに、クラウド市場においてトップシェアを誇るサービスです。そんなAWSを代表するサービスとして知られるのが、Amazon EC2(Amazon Elastic Compute Cloud)です。近年、システム環境のクラウドマイグレーションを推進する企業が増加傾向にあり、Amazon EC2をITインフラの運用基盤に選択する企業が少なくありません。そこで本記事では、Amazon EC2の概要やメリットについて解説します。

Amazon EC2とは?AWSが提供する仮想サーバー

Amazon EC2とは、AWS上に仮想化されたサーバーを構築するサービスを指します。Amazon EC2は、AWSに搭載されるIaaS型のサービスのひとつで、ハードウェアを導入することなくクラウド上にサーバーを構築できる点が最大の特徴です。物理的なサーバーやネットワーク機器が不要なため、ITインフラの構築における初期費用と、保守・運用の管理コストを大幅に削減できます。

Amazon EC2の主な機能

・インスタンス

Amazon EC2で作成された仮想サーバー

・インスタンスタイプ

CPUやメモリなどの組み合わせをタイプ別に選択する機能

・インスタンスストア

一時的なストレージとして使用する揮発性のブロックストレージ

・Amazon マシンイメージ(AMI)

EC2インスタンスの構築に必要な起動テンプレート

・セキュリティグループ

EC2インスタンスに設定できる仮想ファイアウォール機能

・キーペア

「公開鍵」と「秘密鍵」を組み合わせて情報セキュリティを高める機能

・タグ

独自のメタデータを割り当てて検索性を高める機能

・Virtual Private Cloud(VPC)

パブリック環境から分離された領域に、仮想化されたプライベートネットワークを構築する機能

インスタンスとは、オブジェクト指向プログラミングのクラス定義に基づいて実体化されたオブジェクトを指します。簡単にいえば、設計図(クラス)を具現化した実体を指し、Amazon EC2では実際に作成された仮想サーバーを意味する概念です。そしてAmazon EC2では、複数のインスタンスタイプが用意されており、自社の要件に適したタイプを選択します。

また、クラウドコンピューティングはパブリック環境でITリソースを共有するという性質から、セキュリティの脆弱性を懸念する声が少なくありません。Amazon EC2はその点、セキュリティグループ機能によって仮想化されたファイアウォールを設置し、トラフィックやログインを制御するとともに、キーペア機能やVPCによって強固なセキュリティ性を確保します。

Amazon EC2 を活用するメリット

・サーバー構築にかかる時間を削減できる

サーバーをオンプレミス環境に構築する場合、要件定義・基本設計・詳細設計・構築・実装・テスト・運用・保守という膨大なフローが必要です。

Amazon EC2は、AWS上で「インスタンスを起動」をクリックし、AMIやインスタンスタイプを選択することで、簡単にサーバーを構築できます。また、物理的なITインフラの運用・保守にリソースを割く必要がない点も大きなメリットです。

・状況に合わせてスペックを選択できる

Amazon EC2のスペックは、基本的にインスタンスタイプで決定されます。選択するインスタンスタイプによってCPUやメモリの組み合わせが異なり、要件に応じて自由にスケールアップ、もしくはスケールダウンが可能です。サーバーの負担が増加する繁忙期や、リソースの利用量が異なる時期に合わせてスペックを変更できるため、コスト面の最適化を図りながらリソースを無駄なく活用できます。

・仮想サーバーの冗長化を簡単に行える

ITインフラの可用性を確保するためには、サーバーの冗長化が必要です。オンプレミス環境でサーバーの冗長化を実行する場合、ハードウェアの導入にコストと手間を要するのはもちろん、管理スペースの増設や運用・保守コストの増大を招きます。

Amazon EC2は、冗長化に必要なネットワークをAWS上に構築できるため、オンプレミス環境と比較すると、短期間で冗長化を図れる点が大きなメリットです。

・インスタンスにかかる負荷状況に合わせて自動的に調節できる

オンプレミス環境でITインフラを運用する場合、トラフィックを予測してサーバーのスペックを設計しなくてはなりません。その場合、需要を見誤ってトラフィックの負荷にサーバーが耐えられなくなったり、反対に過剰スペックによってコストが無駄になったりする可能性があります。

AWSでは、Amazon EC2 Auto Scalingと呼ばれるサービスが用意されており、仮想サーバーの負荷状況に応じてEC2インスタンス数を自動的に増減できるため、トラフィックに見合ったスペックを維持できます。

Amazon EC2の料金体系

・オンデマンドインスタンス

オンデマンドインスタンスは、稼働時間に応じて料金が発生する基本的なプランです。いわゆる従量課金制の料金体系であり、EC2インスタンスを稼働していない時間は、原則としてコストが発生しません。長期間の契約や初期費用が必要ないため、開発段階にあるアプリケーションの運用や、短期間の利用に適している料金体系です。

・Savings Plans

Savings Plansは、1年または3年の期間で特定の使用量を契約するプランです。長期契約を結ぶ代わりに、オンデマンドインスタンスよりも割安で運用できます。サーバーレスのプログラム実行環境を提供するAWS Lambdaや、コンテナをサーバーレスで実行できるAWS Fargateなどとの併用も可能で、使用量が一定以下かつ利用期間が確定している場合に適した料金体系です。

・Amazon EC2 スポットインスタンス

AWS上の使われていない余剰のリソースを利用して、EC2インスタンスを利用するプランです。Savings Plansと同じく、オンデマンドインスタンスと比較して割安で運用できる料金体系となっています。ただし、割引料金でお得に利用できる反面、状況によってはインスタンスを起動できなかったり、途中で中断されたりする可能性がある点に注意が必要です。

Amazon EC2のインスタンス作成手順

- セキュリティグループを作成する

- Amazon EC2インスタンスを作成する

- インスタンスにSSH接続を行う

まずは、EC2インスタンスに設定できる仮想ファイアウォール機能のセキュリティグループを作成します。次にAmazon EC2を起動して、管理画面の「インスタンスを起動」をクリックし、「AMIの選択」→「インスタンスタイプの選択」→「キーペアの作成」に移行します。その後、「ネットワーク」と「ストレージ」の設定を実行して、EC2インスタンスの作成完了です。EC2インスタンスの作成完了後は、公開鍵・秘密鍵を発行してSSH接続をします。

まとめ

Amazon EC2は、AWS上に仮想サーバーを構築するサービスです。ハードウェアを導入することなくクラウド環境にサーバーを実装できるため、ITインフラの構築・運用における初期費用と管理コストを大幅に削減できます。

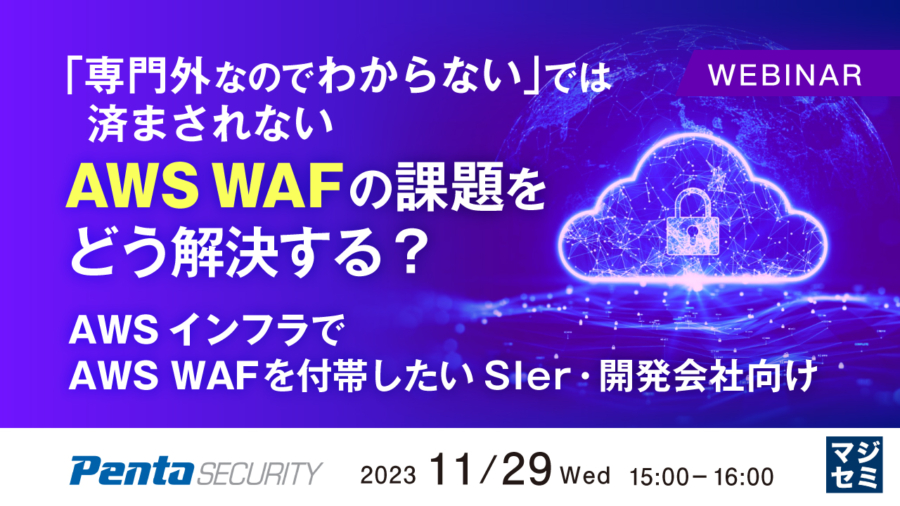

ただし、近年はアプリケーション層の脆弱性を突くサイバー攻撃が巧妙化しており、パブリック環境でITリソースを運用する際は、WAFの導入が推奨されます。AWSには、SQLインジェクションやDDoS攻撃からアプリケーション層を保護するAWS WAFというサービスがあるものの、Amazon EC2と連携するためには専門的な知識と技術が必要です。

Amazon EC2とAWS WAFの連携を検討中の企業様は、AWS WAFの導入から運用に至る一連のサイクルを専門家がサポートする、「Cloudbric WMS for AWS」をぜひご利用ください。

▼Cloudbirc WMS for AWSについて詳しくはこちら

▼製品・サービスに関するお問い合わせはこちら